Kriptografi Klasik Bagian 3 Oleh Najla Qurrata

Assalamualaikum Warahmatullahi Wabarakatuh

Nama: Najla Qurrata Aini Putri Yusrizal

Kelas / NIM : 4C/2103015179

Teknik Informatika

Kriptografi Klasik

Bagian 3

- Affine Cipher: Perluasan dari metode Caesar cipher untuk mempersulit analisa frekuensi dengan menggunakan affine transformation yang rentan terhadap analisa frekuensi.

Rumus:

- Enkripsi: C ≡ m.P + b (mod n)

- Dekripsi: P ≡ m–1 (C – b) (mod n)

- Kunci: m dan b

Keterangan:

- n: ukuran alfabet

- m: bilangan bulat yang relatif prima dengan n

- b: jumlah pergeseran

- Caesar cipher: khusus dari affine cipher dengan m = 1

- m–1: inversi m (mod n), yaitu m . m–1 ≡ 1 (mod n)

Contoh:

Plainteks : KRIPTO

m = 7 (Nilai m ini dibuat sendiri dengan ketentuan angka harus relatif prima dengan 26)

b = 10 (Angka ini juga dibuat sendiri seperti kunci)

- Enkripsi: Proses pertama sama seperti pada Caesar Cipher ubahlah plainteks ke dalam bentuk angka (K=10, R=17, I=8, P=15, T=19, O=14, kemudian hitunglah dengan rumus enkripsi :

Enkripsi: C ≡ m.P + b (mod n).

p1(10) ≡ c1 = (7 x 10 + 10) ≡ 80 mod 26 ≡ 2(C)

p2(17) ≡ c2 = (7 x 17 + 10) ≡ 129 mod 26 ≡ 25(Z)

p3(8) ≡ c3 = (7 x 8 + 10) ≡ 66 mod 26 ≡ 14(O)

p4(15) ≡ c4 = (7 x 15 + 10) ≡ 115 mod 26 ≡ 11(L)

p5(19) ≡ c5 = (7 x 19 + 10) ≡ 143 mod 26 ≡ 13(N)

p6(14) ≡ c6 = (7 x 14 + 10) ≡ 108 mod 26 ≡ 4(E)

Cipherteks : CZOLNE

- Deskripsi: Sama seperti pada Caesar Cipher, huruf tersebut diganti terlebih dahulu ke dalam bentuk angka (C=2, Z=25, O=14, L=11, N=13, E=4), kemudian pada proses dekripsi, nilai m harus dipecahkan dengan mencari nilai kongruen lanjar. Yaitu 7 dikali berapa yang hasilnya jika di mod dengan 26 adalah 1. Maka didapatka: 15, sebab 7 × 15 = 105 mod 26=1. Selanjutnya lakukan dekripsi dengan rumus :

Dekripsi: P ≡ m–1 (C – b) (mod n)

c1(2) ≡ p1 =15 (2 – 10) ≡ -120 mod 26 ≡ 10(K)

c2(25) ≡ p2 =15 (25 – 10) ≡ 225 mod 26 ≡ 17(R)

c3(14) ≡ p3 =15(14 – 10) ≡ 60 mod 26 ≡ 8(I)

c4(11) ≡ p4 =15(11 – 10) ≡ 15 mod 26 ≡ 15(P)

c5(13) ≡ p5 =15(13 – 10) ≡ 45 mod 26 ≡ 19(T)

c6(4) ≡ p6 =15(4 – 10) =≡ -90 mod 26 ≡ 14(O)

Hasil dekripsi : KRIPTO

- Hill Cipher: Menggunakan matriks persegi sebagai dasar dalam melakukan proses enkripsi dan proses dekripsi, dibuat dengan tujuan untuk menciptakan kode yang tidak dapat dipecahkan dengan teknik analisis frekuensi. Algoritma ini dikembangkan oleh Lester Hill pada tahun 1929.

Point:

- Dasar teori ini adalah aritmatika modulo terhadap matriks, dengan menggunakan teknik perkalian matriks dan invers terhadap matriks.

- Matriks kunci Hill Cipher harus matriks invertible.

- Semakin besar matriks kunci, maka akan semakin sulit juga untuk dipecahkan oleh orang lain atau semakin tinggi tingkat kemanannya.

- Hill Cipher kuat dalam menghadapi ciphertext only attack namun lemah jika diserang dengan known plaintext attack.

Rumus:

- Enkripsi: 𝐶 = 𝐾 . 𝑃

- Deskripsi: 𝑃 = 𝐾−1. 𝐶

- C = Ciphertext.

- K = Kunci.

- K-1 = invers matriks kunci.

- P = Plaintext.

Plaintext = HELLO WORLD

Kunci = (2 1 3 4) atau ((2&1 3&4))

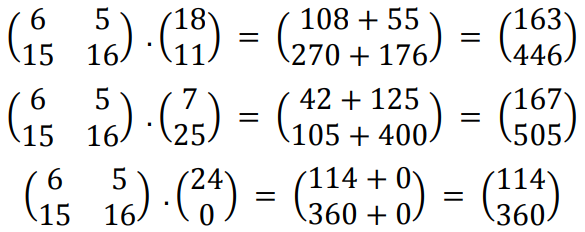

- Enkripsi

Pesan HELLO WORLD dienkripsi menjadi SLHYATGZT.

- Deskripsi: Pada dasarnya sama dengan proses enkripsinya. Namun matriks kunci harus dibalik (invers) terlebih dahulu. Invers matriks dapat dicari menggunakan Operasi Baris Elementer (OBE) ataupun menggunakan prinsip determinan.

- Enigma Cipher (Mesin Enigma): Sebuah mesin penyandi yang digunakan untuk mengenkripsi atau mendekripsi pesan rahasia. Ditemukan dan dipatenkan oleh Arthur Scherbius pada tahun 1918. Juga dipakai oleh tentara Jerman pada Perang Dunia ke-2.

Point:

- Kombinasi dari sistem mekanikal dan elektrikal

- Disisi mekanikal terdapat 4 buah rotor; rotor tengah, kanan, kiri, dan reflektor

- Enkripsi yang dilakukan enigma adalah substitusi, dan untuk melakukan subsitusi, Mesin Enigma membutuhkan 4 buah rotor diatas.

Cara kerja:

Enigma menggunakan sistem rotor (mesin berbentuk roda yang berputar) untuk membentuk huruf cipherteks yang berubah-ubah. Kemudian, setelah setiap huruf dienkripsi, rotor kembali berputar untuk membentuk huruf cipherteks baru untuk huruf plainteks berikutnya.

Contoh:

a = f, n = k

b = y, o = t

c = z, p = m

d = a, q = n

e = j, r = o

f = c, s = p

g = d, t = q

h = e, u = z

i = n, v = s

j = g, w = t

k = n, x = u

l = i, y = v

m = j, z = w

(setiap huruf konsonan digeser ke kiri 3x, sedangkan setiap huruf vokal digeser ke kanan 5x)

Ciphertext : afonwtk, tfpmfaaf

SOAL DAN JAWABAN

1. Vigenere Cipher dapat mencegah frekuensi huruf-huruf di dalam cipherteks yang mempunyai pola tertentu yang sama seperti pada?

Jawaban: Cipher abjad-tunggal.

2. Bagaimana enkripsi dari kata "MATEMATIKA" dengan sandi yang telah di tentukan dengan menggunakan Vigènere Cipher! (kunci diskrit).

Jawaban: PILODIMLSS.

3. Diketahui K = 5.

Ditanya = HKXGVGQGN NGYOR JGXO YGZA JOZGSHGN YGZA?

Jawaban: JAG.

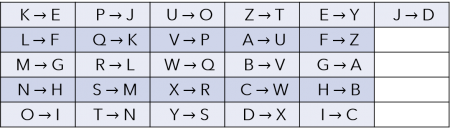

Petunjuk K = 5 memberi isyarat bahwa K harus diganti menjadi huruf ke-5, yaitu E. Maka, aturan penggantian hurufnya diberikan dalam tabel berikut:

Dengan demikian, arti dari “HKXGVGQGN NGYOR JGXO YGZA JOZGSHGN YGZA?” adalah “BERAPAKAH HASIL DARI SATU DITAMBAH SATU?“. Jadi jawabannya adalah “DUA” atau bila diterjemahkan kembali akan menjadi JAG.

4. Sebutkan dan jelaskan terminologi dasar pada kriptografi ?

Jawaban: Plainteks, chiperteks, enkripsi, deskripsi, algoritma kriptografi.

- Plainteks : pesan yang dirahasiakan.

- Chiperteks : pesan hasil penyandian.

- Enkripsi : proses penyandian dari plainteks ke chiperteks.

- Dekripsi : proses pembalikan dari chiperteks ke plainteks

- Algoritma kriptografi : fungsi matematika yang digunakan untuk enkripsi dan dekripsi.

5. Apa yang dimaksud dengan enkripsi dan sebutkan contohnya!

Jawaban:

Enkripsi (Encryption) adalah sebuah proses menjadikan pesan yang dapat dibaca (plaintext) menjadi pesan acak yang tidak dapat dibaca (ciphertext). Atau yaitu dengan mengganti masing-masing huruf dengan 3 huruf selanjutnya ( Additive/Substitution Cipher). Contoh:

Plaintext: KOMPOR

Ciphertext: QUSVUX

6. Apa yang dimaksud dengan deskripsi dan sebutkan contohnya!

Jawaban:

Dekripsi (Descryption) merupakan proses kebalikan dari enkripsi dimana proses ini akan mengubah ciphertext menjadi plaintext dengan menggunakan algortima ‘pembalik’ dan key yang sama. Contoh:

Ciphertext: QUSVUX

Plaintext: KOMPOR

7. Parameter yang digunakan di dalam enkripsi dan dekripsi disebut?

a. Dechipering

b. Enciphering

c. Password

d. Kunci

e. Ciphertext

Jawaban: d. Kunci. Kriptografi memerlukan parameter untuk proses konversi yang dikendalikan oleh sebuah kunci atau beberapa kunci.

8. Informasi yang dibutuhkan oleh kriptanalisis dalam memecahkan cipherteks adalah...

a. mengetahui bahasa yang ditulis pada gambar

b. mengetahui bahasa yang ditulis pada plainteks

c. mengetahui bahasa yang ditulis pada teks

d. mengetahui bahasa yang ditulis pada sandi

e. mengetahui bahasa yang ditulis pada pesan

Jawaban: b. mengetahui bahasa yang ditulis pada plainteks. Informasi yang dibutuhkan oleh kriptanalisis adalah mengetahui bahasa yang digunakan untuk plainteks dan konteks plainteks-nya.

9. Plaintext: Satu satunya hal yang aku tahu adalah bahwa aku tidak tahu apa apa

Kunci: socrates

Ciphertext: ?

Jawaban: kovl stxmfmc yae csfu cbu mezm ofrltl tsvyr ady larcb ttlm sdc rpt.

Rumus enkripsi: c1(p) = (p + k1) mod 26. Jika panjang kunci lebih pendek dari panjang plaintext, maka kunci diulang secara periodik. Menggunakan bujur sangkar vigenere sebagai berikut:

Plaintext: satu satunya hal yang aku tahu adalah bahwa aku tidak tahu apa apa

Kunci : socr atessoc rat esso cra tess ocrate ssocr ate ssocr ates soc rat

Ciphertext: kovl stxmfmc yae csfu cbu mezm ofrltl tsvyr ady larcb ttlm sdc rpt

10. Plaintext: SERANG MARKAS MUSUH DARI UTARA JAM TUJUH PAGI

Kunci: indonesia

Ciphertext: ?

Jawaban: FI QB IH HF XR BA UZ FP KN BQ EP QC QB NS LU PE QM QS PS.

- Bagi setiap huruf menjadi berpasang pasangan

SE RA NG MA RK AS MU SU HD AR IU TA RA JA MT UJ UH PA GI

- Membuang huruf di kata kunci yang berulang dan huruf j

INDOESA

- Membuat table 5x5 dengan memasukkan kata kunci yang sudah dibuang huruf berulang dan huruf j, serta ditambahkan huruf yang belum terdapat pada kata kunci sehingga table menjadi penuh.

- Jika antara 2 huruf pasangan tersebut tidak satu baris atau satu kolom pada tabel (ingat baris itu mendatar, kolom itu dari atas ke bawah), maka gunakanlah 2 huruf yang menjadi pertemuan dari huruf tersebut.

- Jika antara 2 huruf yang berpasangan itu berada satu kolom pada tabel, maka masing-masing huruf akan turun 1 tingkat ke bawahnya.

- Jika antara 2 huruf yang berpasangan berada itu satu baris dalam tabel, maka masing-masing huruf akan ke kanan 1 langkah.

Chipertext: FI QB IH HF XR BA UZ FP KN BQ EP QC QB NS LU PE QM QS PS

Wassalamualaikum Warahmatullahi Wabarakatuh

Sumber pengerjaan tugas: https://onlinelearning.uhamka.ac.id

Comments

Post a Comment